Šifrování disků v Microsoft Azure za pomocí Key Vault

Microsoft nedávno uvolnil v režimu Preview, funkcionalitu která vám umožní v kombinaci s Key Vault šifrovat disky virtuálních strojů v Microsoft Azure.

POZOR! Jedná se o režim „Preview“. Tedy jedná se o počáteční implementaci v režimu testování, kde platí, že tato funkcionalita by neměla být aplikována na produkční prostředí!

Ve chvíli, kdy společnost Microsoft oznámí, že tato technologie je dostupná jako GA (General Availability), teprvé pak je vhodné tuto technologii nasadit na produkční prostředí a vztahuje se na ní support ze strany firmy Microsoft.

A jelikož se v tuto chvíli jedná o velmi počáteční implementaci, která se jistě bude měnit, v rámci článku si přečtete, že ne vše funguje ideálně.

Předpoklady pro úspěšné šifrování disků:

· Vytvoření Aplikace v Azure Active Directory*

Pokud je třeba, aby šifrování bylo povoleno pro běžící VM v Azure, pak platí, že šifrování disků generuje a zapisuje šifrovací klíče do Key Vault. Kde pak správa šifrovacích klíčů v Key Vault vyžaduje autentizaci vůči Azure AD.

· Vytvoření Azure Key Vault

· Nastavení pravidel (AzureRmKeyVaultAccessPolicy), kterými jednak povolujeme samotné šifrování disků, ale i povolujete přístup Azure AD aplikace k šifrovacím klíčům v Key Vault

Podpora v Preview módu:

· Jsou podporovány standardní virtuální stroje A, D a G série

· Jsou podporovány všechny regiony

Omezení v Preview módu:

· U Windows operačních systémů je možné šifrovat jak samotný OS disk, ze kterého systém bootuje, tak datový disk a to za pomocí BitLocker

· U Linux operačních systémů je možné šifrovat jen datové disky a to s pomocí DM-Crypt

· Šifrování disků je možné jen u virtuální strojů vytvořených v rámci Resource Managera. Tedy virtuální stroje klasické (Classic) nejsou podporovány!

· Virtuální stroje s Premium Storage nejsou rovněž podprovány

· Není podporováno vypnutí šifrování disků u již zašifrovaných disků !

· Z operačních systému není podporován: Windows Server Technical Preview 3 a Red Hat Enterprise Linux

- … POZOR! Azure AD Aplikaci lze využít jen v případě, pokud je vytvořena v Azure Active Directory samotného Tenantu. Aplikace vytvořená v nově vytvořené Azure AD, např. v separátní/nové subskripci, resp. v případě EA (Enterprise Agreement) v separátně vytvořené subskripci pod společným Tenantem, nebude v kombinaci a Azure Key Vault fungovat. Tedy v případě nastavení přístupů ke klíči, tak jak to bude uvedeno dále v článku.

Vytvoření Azure AD Aplikace

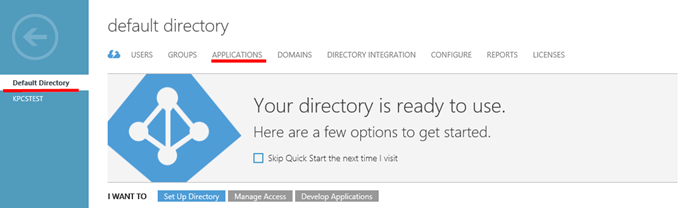

Přihlaste se do klasického portálu https://manage.windowsazure.com

V Azure Active Directory samotného tenantu přejděte v menu na položku „APPLICATIONS“.

V dolní části okna klikněte na tlačítko „ADD“

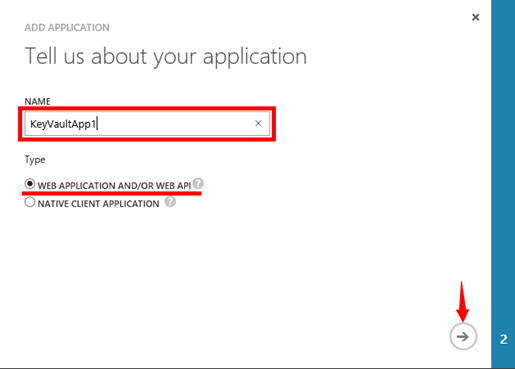

Zobrazí se průvodce přidáním Azure AD Aplikace. Zde pak zvolte „Add an application my organization is developing“

Dále zadejte název budoucí aplikace a v rámci typu aplikace vyberte „WEB APPLICATION AND/OR WEB API“. Pro pokračování klikněte na tlačítko šipky.

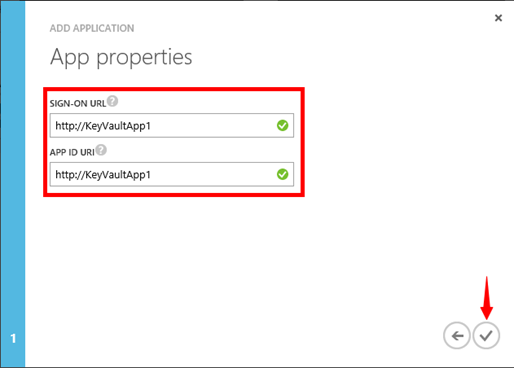

Na další kartě průvodce zadejte SIGN-ON URL a APP ID URI adresy. Přičemž oproti obrázku doporučuji zadat místo http …. https. Můžete si vymyslet takřka cokoli. Tyto adresy nemusí existovat a být dostupné. Pro vytvoření samotné aplikace klikněte na tlačítko ve spodní části průvodce.

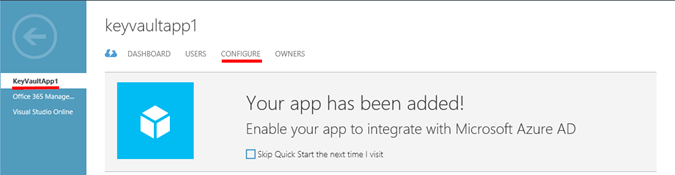

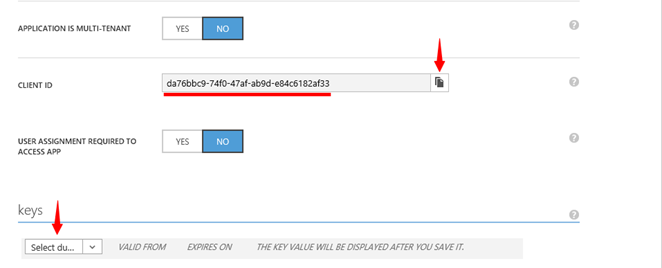

V rámci vytvořené aplikace klikněte v menu na položku „CONFIGURE“.

Zde jsou pak vidět velmi důležité položky, které musíte znát pro úspěšné šifrování disků.

Duležitou položkou je pak „CLIENT ID“ [AADClientID]. Jedná se o ID Azure AD Aplikace, která má pak právo zapisovat „secret“ do Azure Key Vault.

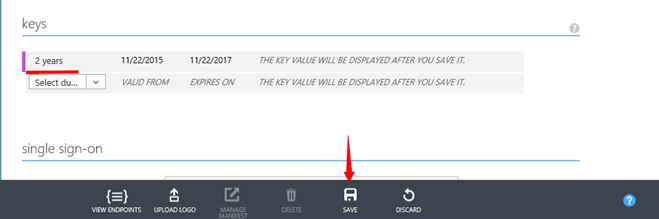

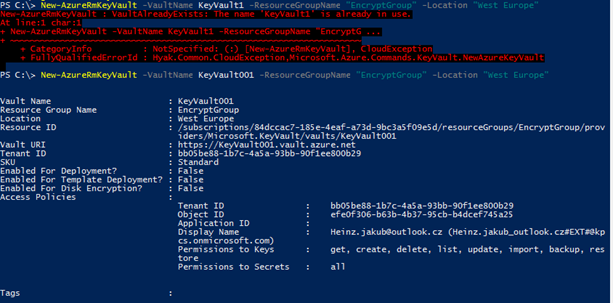

A dále je nutné v rámci položky „keys“ vygenerovat klíč [AADClientSecret]s určitou dobou platnosti, který slouží k ověřování se klienta [AADClientID] vůči Key Vault, pro možnost zapisovat „secret“.

Ve výchozím stavu lze platnost pro „key“ nastavit na max. 2 roky. Až poté co je nastavení uloženo, se zobrazí náhodně generovaný „key“ [AADClientSecret].

Ten jsi uložte. Jakmile opustíte tuto stánku, nebude jíž „key“ viditelný.

Níže je pak uvedený příklad vytvoření Azure AD Aplikace pomocí PowerShellu. Přičemž v tomto případě je možné přímo definovat vlastní AADClientSecret a i jeho dobu platnosti.

Poznámka: 1095 = 3 roky

$Today = Get-Date

$3year = $Today.AddDays(1095)

$aadClientSecret = “P@ssw0rd12345”

$azureAdApplication = New-AzureRmADApplication -DisplayName "KeyVaultApp" -HomePage "https://KeyVaultApp" -IdentifierUris "https://KeyVaultApp" -Password $aadClientSecret -StartDate $Today -EndDate $3year

$servicePrincipal = New-AzureRmADServicePrincipal –ApplicationId $azureAdApplication.ApplicationId

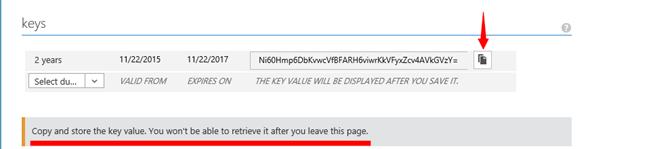

Vytvoření Key Vault

Zde pak vidíte příklad vytvoření samotného KeyVault. Platí, že název KeyVault [VaultName] musí být jedinečný v rámci celého Microsoft Azure. Dále je nutné (pokud již neexistuje) vytvořit Resource Group [New-AzureRmResourceGroup]. Do které pak budou zařazeny vytvořené virtuální stroje. Později nastavíme politiku nad danou Resource Group, která povolí šifrování disků.

Login-AzureRmAccount

Select-AzureRmSubscription -SubscriptionId "<subscription_id>”

New-AzureRmResourceGroup -Name EncryptGroup -Location "West Europe"

New-AzureRmKeyVault -VaultName Vault01 -ResourceGroupName "EncryptGroup" -Location "West Europe"

Pokud název pro KeyVault již existuje, dojde k vygenerování chyby.

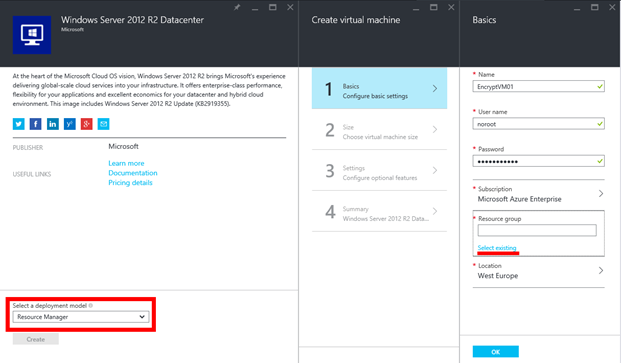

Vytvoření virtuálního stroje

Dále vytvoříme virtuální stroj, na kterém nastavíme šifrování disků. Šifrování disků je možné nastavit jen u virtuálních strojů vytvořených v „modelu“ Resource Manager.

Velmi podstatné je zařadit nově vytvářený virtuální stroj do správné Resource Group.

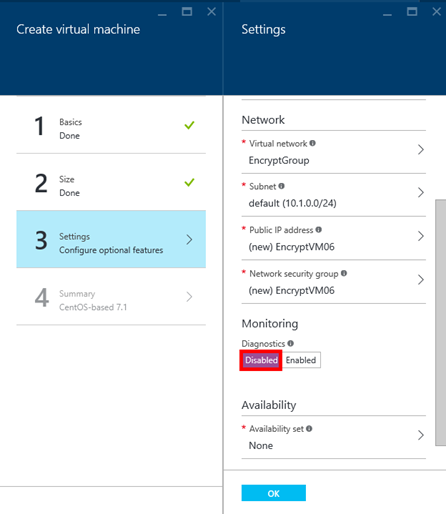

Poznámka: Při vytváření virtuálního stroje s Linux operačním systémem, je vždy vhodné vypnout monitoring, který je ve výchozím nastavení/stavu zapnutý. Tedy pokud se má šifrování datového disku povést! Bohužel pokud je již monitoring zapnutý, nepomůže jeho vypnutí a dokonce ani odinstalace „Extensions“. Tento problém ovšem nenastává vždy.

Povolení přístupů

V dalším kroku je nutné nastavit správně pravidla přístupu. První pravidlo povoluje přístup jak pro „keys“, tak pro „secrets“ Azure AD Aplikaci. Druhé pravidlo pak povoluje pro danou Resource Group šifrování disků.

$keyVaultName = “KeyVaultKPCS”

$aadClientID = "952ed6f2-d689-4f56-8a36-f4efb92558dc"

Set-AzureRmKeyVaultAccessPolicy -VaultName $keyVaultName -ServicePrincipalName $aadClientID -PermissionsToKeys all -PermissionsToSecrets all

Set-AzureRmKeyVaultAccessPolicy -VaultName $keyVaultName -ResourceGroupName "EncryptGroup" -EnabledForDiskEncryption

Syntaxe příkazu:

https://msdn.microsoft.com/en-us/library/mt603625.aspx

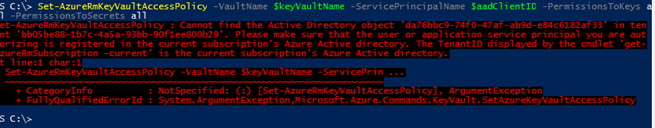

V případě, že nejsou tyto pravidla nastavena, nebo jsou nastavená chybně, dojde hned ze začátku procesu nastavení šifrování disku k chybám.

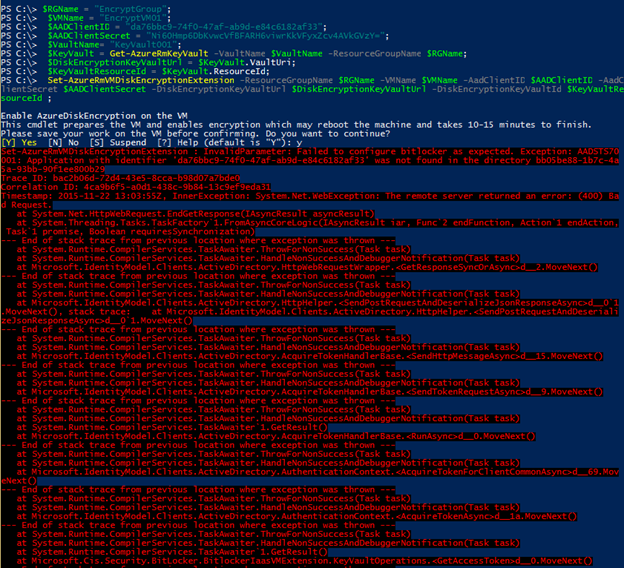

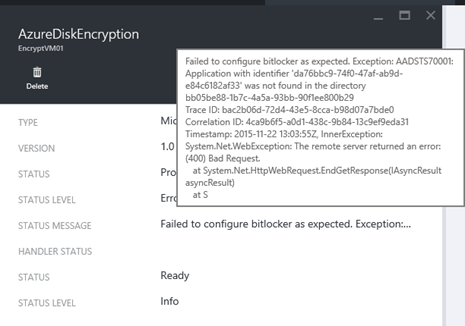

Zde pak výpis chyby v prostředí nového Azure portálu https://portal.azure.com

V případě, že Azure AD Aplikace byla vytvořena v jiné Azure AD, než v primární Azure AD, která je součástí Tenantu, dojde k chybě při pokusu o nastavení přístupu pro tuto Azure AD Aplikaci [přístupu do KeyVault].

Šifrování disků – Windows operační systém

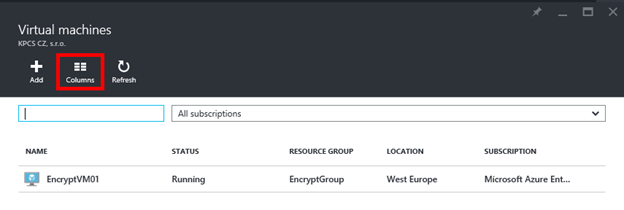

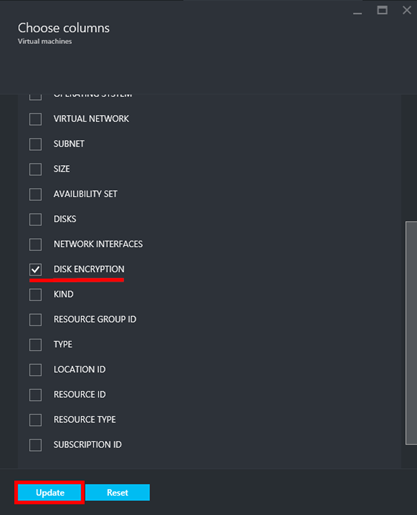

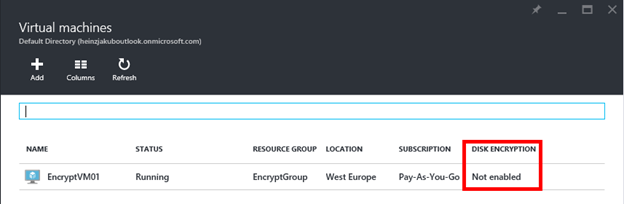

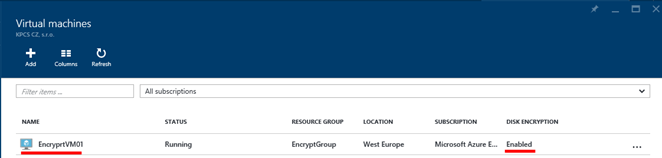

V seznamu virtuálních strojů v nastavení „Columns“ je možné vybrat sloupec „DISK ENCRYPTION“ a nechat tak zobrazovat stav šifrování.

Na příkladu je vidět, že šifrování u virtuálního stroje EncryptVM01 nebylo doposud povoleno/nastaveno

Zde je pak příklad skriptu, který umožní provést nastavení šifrování disku. Žlutě označený text je nutné nahradit hodnotami z vašeho prostředí.

Kde $RGName .. je název Resource Group, $VMName .. název virtuálního stroje u kterého proběhne šifrování disků, $AADClientID … ID Azure AD Aplikace, $AADClientSecret … heslo pro ověření vůči KeyVault, $VaultName … název KeyVault

$RGName = "EncryptGroup";

$VMName = "EncryptVM01";

$AADClientID = "952ed6f2-d689-4f56-8a36-f4efb92558dc";

$AADClientSecret = "QuheSx08/T+CxdoRs/UXq82YmHemNkGfdjM/C25maqM=";

$VaultName= "KeyVaultKPCS";

$KeyVault = Get-AzureRmKeyVault -VaultName $VaultName -ResourceGroupName $RGName;

$DiskEncryptionKeyVaultUrl = $KeyVault.VaultUri;

$KeyVaultResourceId = $KeyVault.ResourceId;

Set-AzureRmVMDiskEncryptionExtension -ResourceGroupName $RGName -VMName $VMName -AadClientID $AADClientID -AadClientSecret $AADClientSecret -DiskEncryptionKeyVaultUrl $DiskEncryptionKeyVaultUrl -DiskEncryptionKeyVaultId $KeyVaultResourceId

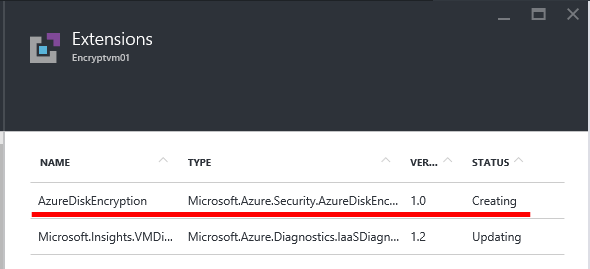

U daného virtuálního stroje je pak možné v „Extensions“ sledovat vytváření AzureDiskEncryption Extension.

Po přihlášení do virtuálního stroje s Windows operačním systémem je možné pomocí příkazu „manage-bde -status“ sledovat postup šifrování disků pomocí BitLocker.

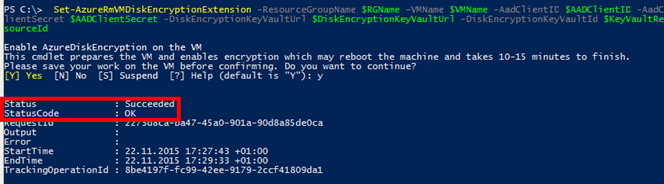

Ukázka úspěšně dokončeného příkazu nastavení šifrování disků.

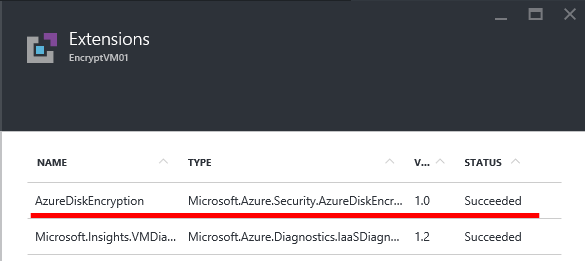

Tuto skutečnost lze rovněž ověřit v části „Extensions“ u daného virtuálního stroje.

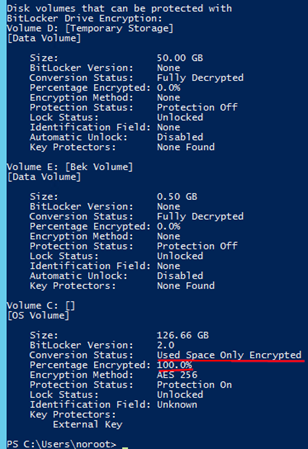

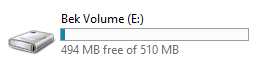

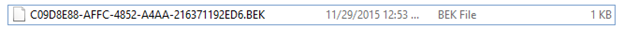

Průběh šifrování lze sledovat pomocí příkazu manage-bde. Je zde vidět, že virtuální stroj má nyní připojen jeden disk navíc o kapacitě 500 MB a je zde uložen BEK soubor - BitLocker Encryption Key.

Po dokončení šifrování disku pomocí BitLocker, je možné zjistit, že automaticky dochází jen k šifrování použitého diskového prostoru.

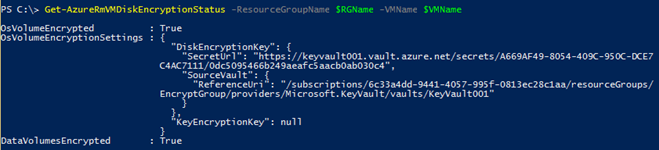

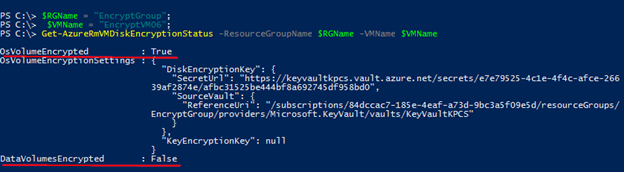

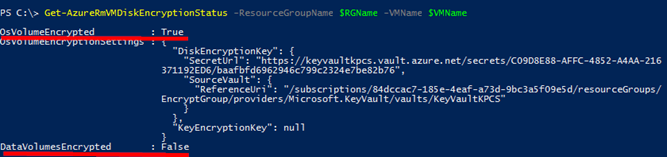

Pomocí PowerShell příkazu: Get-AzureRmVMDiskEncryptionStatus -ResourceGroupName $RGName -VMName $VMName je možné zjistit stav pro konkrétní virtuální stroj. A to zda je šifrován OS disk, nebo I datové disky.

Na virtuálním stroji lze pak nalézt logy týkající se samotného šifrování disků v tomto umístění: C:\WindowsAzure\Logs\Plugins\Microsoft.Azure.Security.AzureDiskEncryption

Šifrování disků – Linux operační systém (CentOS 6.5, CentOS 7.1)

Nejprve se instaluje v rámci „Extensions“ - vmbackupextension :Microsoft.OSTCExtensions.VMBackupForLinuxExtension

Pokud se má instalace této „Extensions“ povést, němel by být povolený „Diagnostics“ u dané VM.

Viz - Microsoft.Insights.VMDiagnosticsSettings:Microsoft.OSTCExtensions.LinuxDiagnostic … extensions.

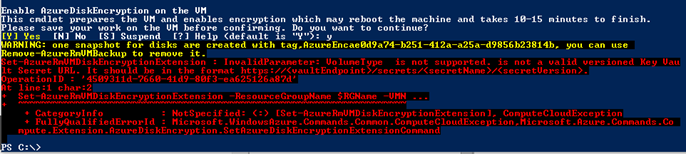

Nelze použít stejnou syntaxi, jako v případě Windows OS. Protože u Linux OS je podporováno aktuálně jen šifrování datových disků. Pokud není v PowerShell příkazu uveden přepínač -VolumeType Data, příkaz skončí s chybou, viz. obrázek níže.

Tedy ke stávajícímu virtuálnímu stroji s Linux operačním systémem přidáme datový disk.

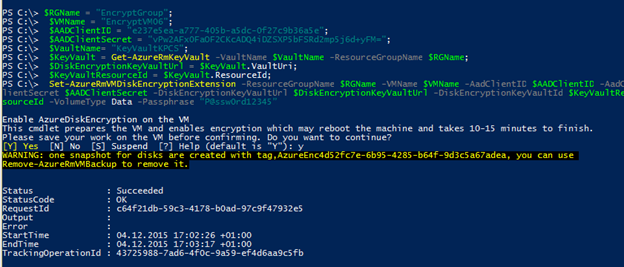

A pomocí příkladu uvedeného níže provedeme nastavení šifrování datového disku. Žlutý text nahraďte informacemi z vašeho prostředí. Navíc oproti předchozímu skriptu je zde přepínač -VolumeType, který definuje, jaký typ disku se bude šifrovat. V našem případě “Data”, tedy pouze datové disky. A dále podle dokumentace je nutné jako další parametr zadat –Passphrase.

$RGName = "EncryptGroup";

$VMName = "EncryptVM06";

$AADClientID = "3c00d300-67d2-495e-977d-e2bc2edfc260";

$AADClientSecret = "9xJmlJIE/vuaj2wgMNMwVDi9XD4CCCWc2IRVWXLjRic=";

$VaultName= "KeyVaultKPCS";

$KeyVault = Get-AzureRmKeyVault -VaultName $VaultName -ResourceGroupName $RGName;

$DiskEncryptionKeyVaultUrl = $KeyVault.VaultUri;

$KeyVaultResourceId = $KeyVault.ResourceId;

Set-AzureRmVMDiskEncryptionExtension -ResourceGroupName $RGName -VMName $VMName -AadClientID $AADClientID -AadClientSecret $AADClientSecret -DiskEncryptionKeyVaultUrl $DiskEncryptionKeyVaultUrl -DiskEncryptionKeyVaultId $KeyVaultResourceId -VolumeType Data -Passphrase “P@ssw0rd12345”

Pokud je vše splněno, dojde k instalaci „Extensions“ AzureDiskEncryptionForLinux a vmbackupextensions a vytvoření snapshotu disku.

Při procesu povolení šifrování datového disku pro virtuální stroj s Linux operačním systémem, dojde nejprve k vytvoření snapshotu.

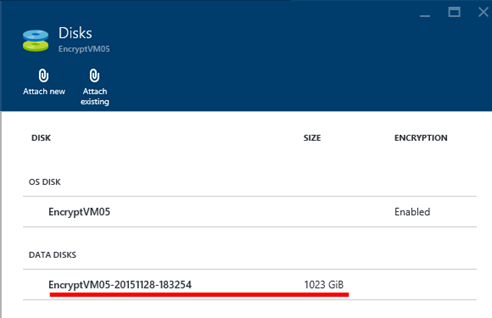

Bohužel výpis pro daný virtuální stroj v tomto případě tvrdí, že je zašifrován OS disk a né datový disk.

Vyhodnocení:

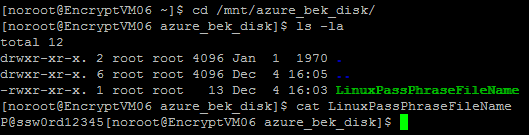

Šifrování Linuxových datových disků funguje. A pomocí níže uvedených příkazů lze zjistit stav šifrování.

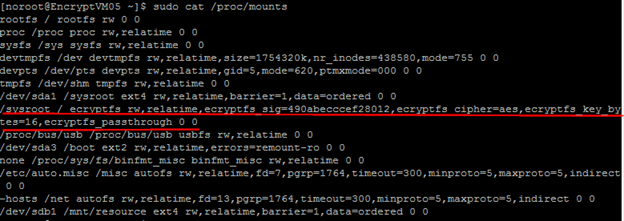

Pomocí příkazu sudo cat /proc/mounts lze vypsat seznam mountovaných „disků“. Zde pak vidíte připojený disk, kde je uložen „BEK“ soubor.

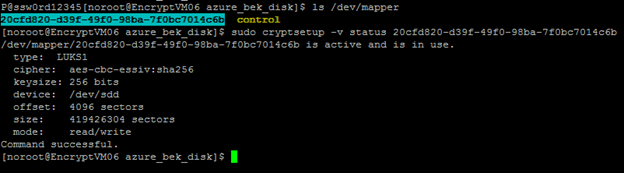

Pak pomocí příkazu ls /dev/mapper lze vylistovat seznam identifikátorů disků, které jsou šifrovány.

A následně pomocí příkazu sudo cryptsetup -v status <identifikátor> lze zjistit parametry, týkající se šifrování disku.

Níže pak pro porovnání vidíte výstup z konkurenčního produktu CloudLink, který umí šifrovat i systémové (boot) disky.

Poznámka: Aktuálně tento product umí šifrovat disky pouze pro CentOS Linux do verze 6.5

Windows – opakované šifrování

Pokud později například přidáte další datový disk a potřebujete provést šifrování i tohoto disku, je nutné příkaz opakovat. Bohužel k tomu nedojde/nedochází automaticky. A někdy je nutné „Extensions“ „AzureDiskEncryption“ nejprve odstranit/odebrat a až poté znovu spustí příkaz, např. s úpravou pro šifrování jen datových disků…..

Případně je nutné pro úspěšné opakování příkazu zvýšit SequenceVersion.

$RGName = "EncryptGroup";

$VMName = "EncryprtVM01";

$AADClientID = "3c00d300-67d2-495e-977d-e2bc2edfc260";

$AADClientSecret = "9xJmlJIE/vuaj2wgMNMwVDi9XD4CCCWc2IRVWXLjRic=";

$VaultName= "KeyVaultKPCS";

$KeyVault = Get-AzureRmKeyVault -VaultName $VaultName -ResourceGroupName $RGName;

$DiskEncryptionKeyVaultUrl = $KeyVault.VaultUri;

$KeyVaultResourceId = $KeyVault.ResourceId;

Set-AzureRmVMDiskEncryptionExtension -ResourceGroupName $RGName -VMName $VMName -AadClientID $AADClientID -AadClientSecret $AADClientSecret -DiskEncryptionKeyVaultUrl $DiskEncryptionKeyVaultUrl -DiskEncryptionKeyVaultId $KeyVaultResourceId -VolumeType Data –SequenceVersion 2

Poznámka: Během tohoto procesu může dojít k výpadku komunikace s danou VM, např. přes RDP.

Windows – ověření šifrování

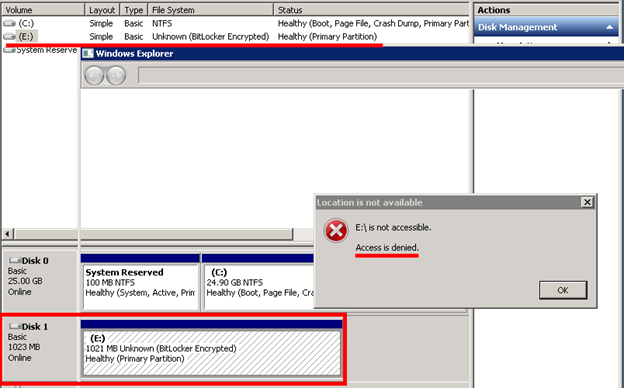

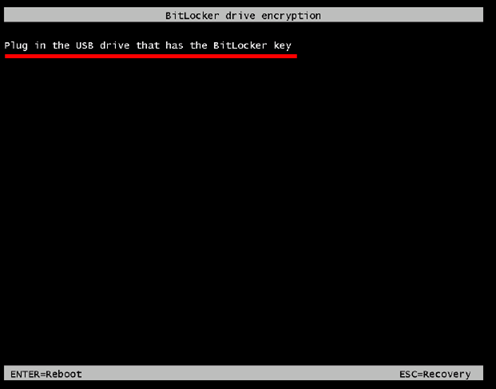

Dále jsem si ověřil, že disk zašifrovaný pomocí BitLocker, nelze otevřít v jiném virtuálním stroji. Z Microsoft Azure jsem si zkopírovat datový disk na svůj lokální disk a připojil jej k virtuálnímu stroji, běžícím na mém notebooku.

Jak je patrné z obrázku, systém správně identifikoval, že se jedná o disk šifrovaný pomocí BitLocker a nedovolil mi zobrazit obsah disku.

Windows – dešifrování

Bohužel tak jak jde nastavit s parametry šifrování disku pomocí AzureRmDiskEncryptionExtensions, nejde už pak stejnou operaci provést pro dešifrování disku. Alepoň jsem tuto funkcionalitu neobjevil. Ale tento „problém“ je deklarován už od začátku v rámci Preview módu. Aktuálně tedy není možné provést dešifrování standardní cestou.

Proto si ukážeme dešifrování nestandardní/nepodpovanou cestou!

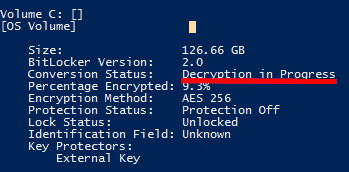

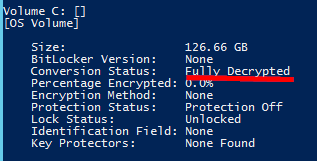

Operaci dešifrováni v případě operačního systému Windows jsem provedl tak, že přímo v daném operačním systému jsem vypnul BitLocker a provedl dešifrování všech disků.

Po úspěšném dešifrování….

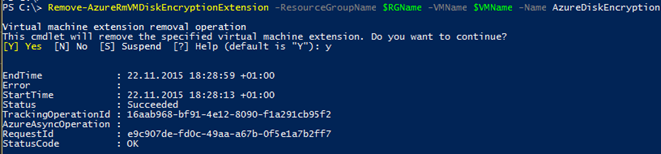

Proved jsem dále odstranění Extension – AzureDiskEncryption

Remove-AzureRmVMDiskEncryptionExtension -ResourceGroupName $RGName -VMName $VMName -Name AzureDiskEncryption

Bohužel i po odstranění „Extension“ a dešifrování všech disků, stále u virtuálního stroje figuruje status „DISK ENCRYPTION - Enabled“. Tento status vypisuje pak i PowerShell.

A navíc v rámci dané VM, je stále přítomen „BEK Disk“, kde je uložen BEK - BitLocker Encryption Key

Hypotetické události:

Incident: Dojde ke smazání [AADClientSecret]

Výsledek: Virtuální stroj nabootuje

Incident: Dojde ke smazání Azure AD Aplikace

Výsledek: Virtuální stroj nabootuje

Incident: Smazání BEK souboru z disku virtuálního stroje

Výsledek: Virtuální stroj není schopen nabootovat, viz. screenshot z konzole

Incident: Změna HW konfigurace virtuálního stroje

Výsledek: Virtuální stroj nabootuje

Incident: Smazání Key Vault

Výsledek: Virtuální stroj nenastartuje

Šifrování disků pomocí certifikátu (Jen operační systémy Windows!)

Dále je možné šifrovat disky pomocí certifikátu. Ovšem je to možné jen v případě Windows operačních systémů.

Pro vygenerování certifikátu potřebuje buď vlastní certifikační autoritu, nebo utilitu makecert. Ta slouží

pro generování self-singned certifikátů.

https://msdn.microsoft.com/en-us/library/windows/desktop/aa386968(v=vs.85).aspx

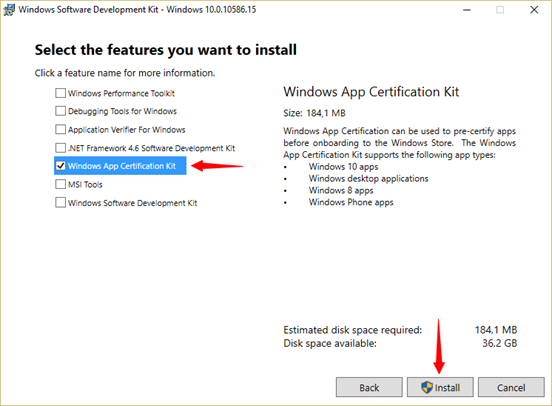

https://dev.windows.com/en-us/downloads/windows-10-sdk

Spusťte instalaci WSDK a z instalačních „položek“ vyberte pouze „Windows App Certification Kit“. A nainstalujte.

Podle operačního systému lze utilitu makecert najít v následující cestě:

Windows 8

C:\Program Files (x86)\Windows Kits\8.0\bin\x64

Windows 8.1

C:\Program Files (x86)\Windows Kits\8.1\bin\x64

Windows 10

C:\Program Files (x86)\Windows Kits\10\bin\x64

Spusťte PowerShell, nebo cmd.exe v elevovaném režimu. A pomocí příkazu makecert vygenerujte do certifikačního store certifikát.

.\makecert.exe -sky exchange -r -n "CN=KeyVaultCert1" -pe -a sha1 -len 2048 -ss My "KeyVaultCert1"

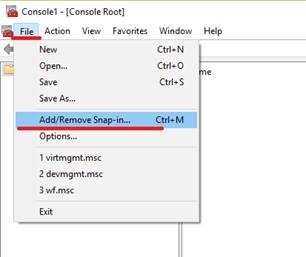

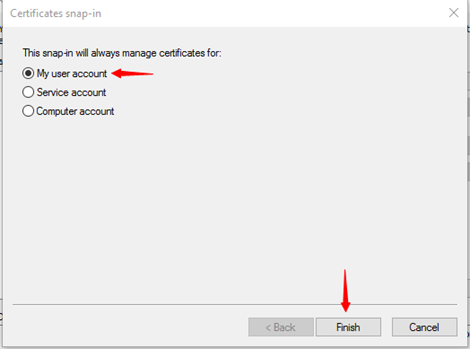

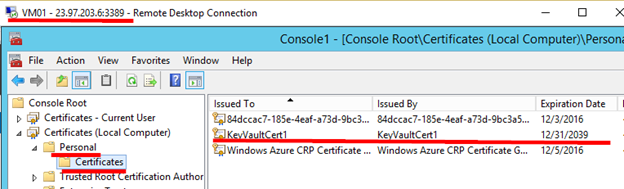

Po úspěšném vygenerování certifikátu spusťte mmc konzoli a vyberte z menu volbu „Add/Remove Snap-in…“

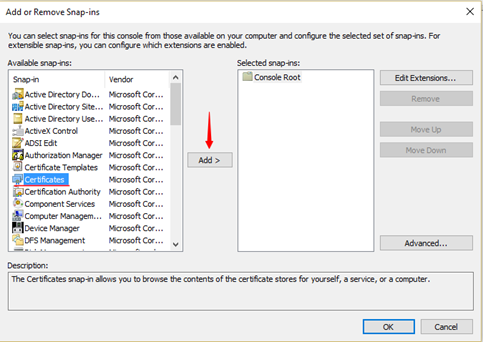

Ze seznamu snap-ins vyberte „Certificates“ a klikněte na tlačítko „Add >“.

Dále vyberte „My user account“ a pokračujte kliknutím na tlačítko „Finish“

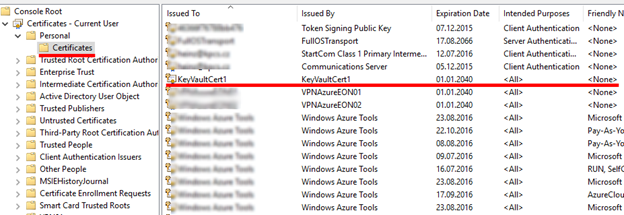

Zde pak rozklikněte „Personal “ – „Certificates“ a najděte nově vygenerovaný certifikát a otevřete tento certifikát.

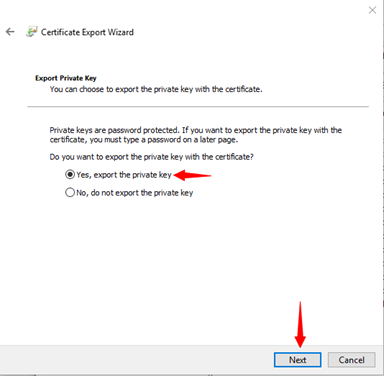

Prejděte na záložku „Details“ a následně klikněte na tlačítko „Copy to File“

V průvodci exportu certifikátu vyberte volbu „Yes, export the private key“ a pokračujte pomocí tlačítka „Next“.

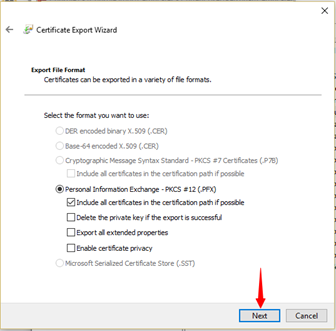

Na další kartě ponechte výchozí nastavení a pokračujte pomocí tlačítka „Next“.

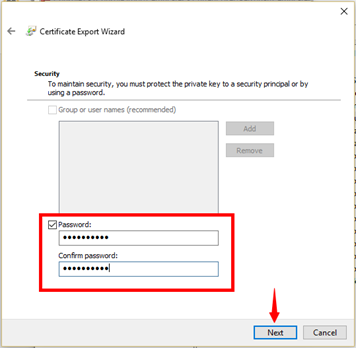

Dále v průvodci zaškrtněte tlačítko „Password“ a zadejte heslo, kterým budete chránit certifikát s privátním klíčem. A pokračujte pomocí tlačítka „Next“.

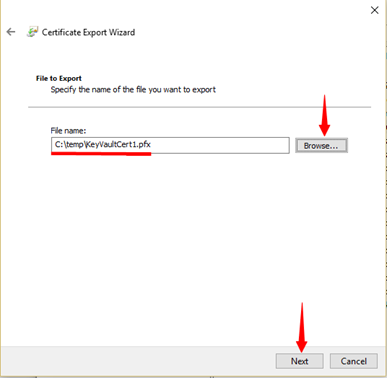

Na předposlední kartě zadejte cestu a název, kam bude vyexportován certifikát s privátním klíčem. Pokračujte pomocí tlačítka „Next“.

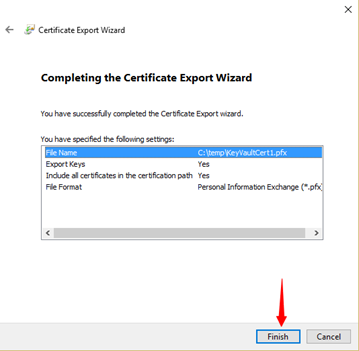

Dokončete export certifikátu kliknutím na tlačítko „Finish“.

Samotný proces šifrování disku pomocí certifikátu:

Získání informací o KeyVault:

$VaultName= "KeyVaultKPCS";

$RGName = "EncryptGroup";

$KeyVault = Get-AzureRmKeyVault -VaultName $VaultName -ResourceGroupName $RGName;

$DiskEncryptionKeyVaultUrl = $KeyVault.VaultUri;

$KeyVaultResourceId = $KeyVault.ResourceId;

Vytvoření nové Azure AD Aplikace s použitím certifikátu:

$CertPath = "C:\temp\KeyVaultCert1.pfx";

$CertPassword = "Heslo12345";

$Cert = New-Object System.Security.Cryptography.X509Certificates.X509Certificate2($CertPath, $CertPassword);

$KeyValue = [System.Convert]::ToBase64String($cert.GetRawCertData());

$AzureAdApplication = New-AzureRmADApplication -DisplayName "KeyVaultApp1" -HomePage "https://KeyVaultApp1" -IdentifierUris "https://KeyVaultApp1" -KeyValue $KeyValue -KeyType AsymmetricX509Cert ;

$ServicePrincipal = New-AzureRmADServicePrincipal -ApplicationId $AzureAdApplication.ApplicationId;

$AADClientID = $AzureAdApplication.ApplicationId;

$aadClientCertThumbprint= $cert.Thumbprint;

[Nebo nahrání certifikátu do stávající Azure Aplikace:

$certLocalPath = 'C:\temp\KeyVaultCert1.cer'

$aadClientID = '<Client ID of your AAD app>'

connect-msolservice

$cer = New-Object System.Security.Cryptography.X509Certificates.X509Certificate

$cer.Import($certLocalPath)

$binCert = $cer.GetRawCertData()

$credValue = [System.Convert]::ToBase64String($binCert);

New-MsolServicePrincipalCredential -AppPrincipalId $aadClientID -Type asymmetric -Value $credValue -Usage verify ]

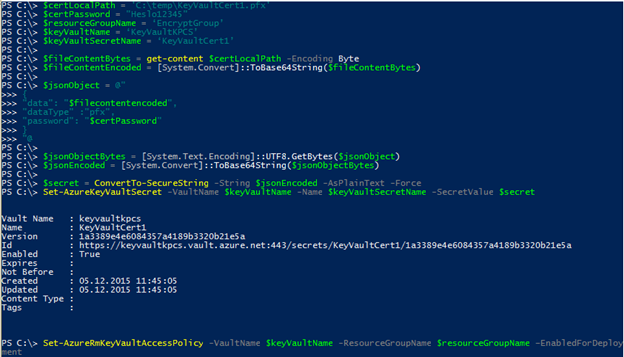

Nahrání certifikátu s privátním klíčem do KeyVault:

$KeyVaultSecretName = "MyAADCert";

$FileContentBytes = get-content $CertPath -Encoding Byte;

$FileContentEncoded = [System.Convert]::ToBase64String($fileContentBytes);

$jsonObject = @"

{

"data": "$filecontentencoded",

"dataType" :"pfx",

"password": "$certPassword"

}

"@

$JSONObjectBytes = [System.Text.Encoding]::UTF8.GetBytes($jsonObject);

$JSONEncoded = [System.Convert]::ToBase64String($jsonObjectBytes);

$Secret = ConvertTo-SecureString -String $JSONEncoded -AsPlainText -Force;

Set-AzureKeyVaultSecret -VaultName $VaultName -Name $KeyVaultSecretName -SecretValue $Secret;

Set-AzureRmKeyVaultAccessPolicy -VaultName $VaultName -ResourceGroupName $RGName -EnabledForDeployment;

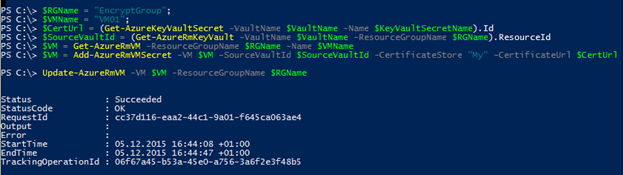

Nahrání certifikátu do virtuálního stroje:

$VMName = "VM01";

$CertUrl = (Get-AzureKeyVaultSecret -VaultName $VaultName -Name $KeyVaultSecretName).Id

$SourceVaultId = (Get-AzureRmKeyVault -VaultName $VaultName -ResourceGroupName $RGName).ResourceId

$VM = Get-AzureRmVM -ResourceGroupName $RGName -Name $VMName

$VM = Add-AzureRmVMSecret -VM $VM -SourceVaultId $SourceVaultId -CertificateStore "My" -CertificateUrl $CertUrl

Update-AzureRmVM -VM $VM -ResourceGroupName $RGName

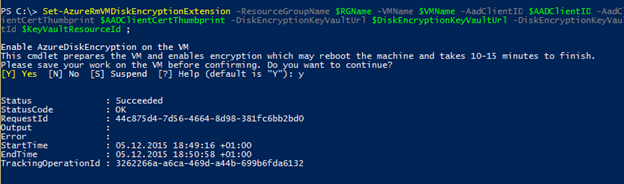

Povolení šifrování disku u daného virtuálního stroje pomocí Azure AD Aplication ID a cert thumbprintu:

Set-AzureRmVMDiskEncryptionExtension -ResourceGroupName $RGName -VMName $VMName -AadClientID $AADClientID -AadClientCertThumbprint $AADClientCertThumbprint -DiskEncryptionKeyVaultUrl $DiskEncryptionKeyVaultUrl -DiskEncryptionKeyVaultId $KeyVaultResourceId ;

Užitečné odkazy:

Set-AzureRmVMDiskEncryptionExtension

https://msdn.microsoft.com/library/azure/mt622707.aspx

Remove-AzureRmVMDiskEncryptionExtension

https://msdn.microsoft.com/en-us/library/azure/mt622704.aspx

Azure Key Vault – Step by Step

http://blogs.technet.com/b/kv/archive/2015/06/02/azure-key-vault-step-by-step.aspx

Azure Disk Encryption for Windows and Linux IaaS VMs

https://azure.microsoft.com/en-us/documentation/articles/azure-security-disk-encryption/